Comme tout autre secteur, celui de l'assurance est soumis à un véritable siège digital. Un nombre croissant de cybermenaces vise un nombre de plus en plus important de compagnies d'assurance européennes. Certaines ont même été à l’arrêt en raison de la gravité de l'attaque. Nous avons constaté une augmentation des attaques de la supply chain, mais la cyberattaque numéro un reste le ransomware. Rien de nouveau sous le soleil.

Patrick Sergysels

Head of Data Management &

Chief Information Security Officer

Dans cet article

Les hackers ont encore fait monter les enchères

Mêmes modes d'attaque, à une nuance près

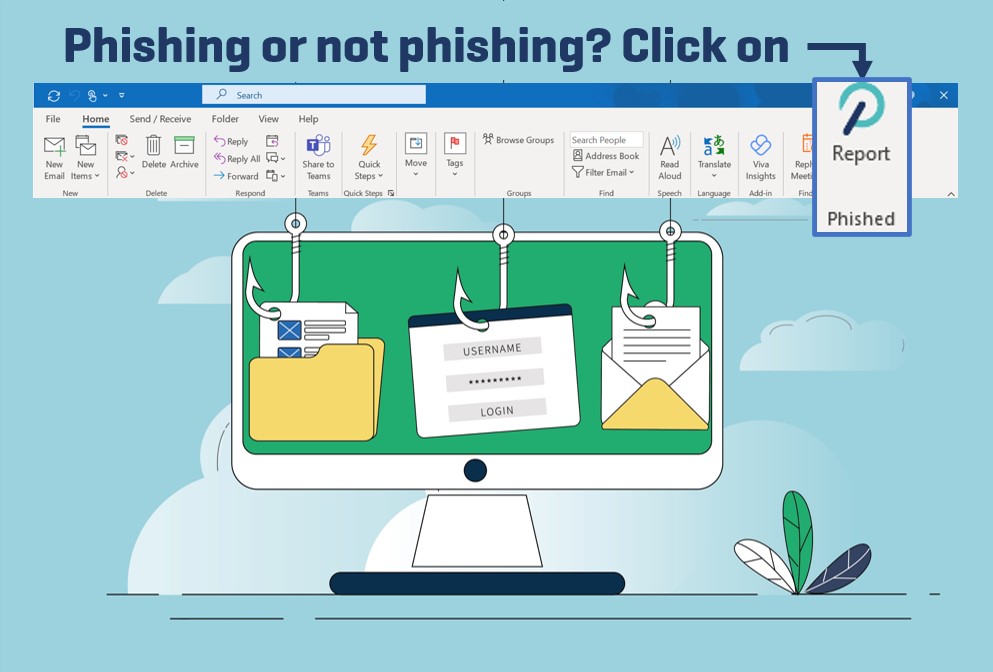

Les cybercriminels utilisent un large éventail de tactiques pour pénétrer dans les systèmes d'une organisation. Dans le secteur financier, ils utilisent couramment des attaques de type "credential stuffing", "man-in-the-middle" et "MFA fatigue". Cependant, le phishing reste en tête de peloton, car préféré pour son coût et son efficacité.

Aujourd'hui, n'importe qui ou presque peut faire appel à un fournisseur de service de phishing. Ces fournisseurs aident à exécuter les campagnes d'hameçonnage les plus redoutables possibles. Avec un coût de départ peu élevé et peu de compétences techniques requises. Ces fournisseurs ont effectivement démocratisé la cybercriminalité. Les retombées sont importantes : l'année dernière, près de 40 millions d'euros ont été volés en ligne à la suite d’attaques de type phishing.

Le phishing exploite le maillon faible du dispositif de cybersécurité d'une organisation : l'humain. Quelles que soient les méthodes utilisées, les attaques de phishing réussies prennent un utilisateur au piège. Soit parce qu'il n'est pas conscient du risque, soit parce qu'il n'est pas prudent dans l'utilisation de ses données d'identification, comme ses mots de passe et ses noms d'utilisateur.

La cybersécurité n'est pas une préoccupation secondaire chez AG

De nombreux C(I)SO sont frustrés par la façon dont leur domaine est considéré comme secondaire. Les leaders qui ne sont pas directement en charge de la cybersécurité considèrent souvent celle-ci comme un coût plutôt que comme un atout, ce qui se traduit par la faiblesse des budgets alloués, le manque de ressources et la nécessité de rattraper le temps perdu lorsque de nouveaux projets business à risque sont lancés.

C'est là qu'AG Insurance se différencie. En raison de la nature sensible de notre secteur et de son importance pour l'économie belge - nous gérons plus de 65 milliards d'euros d'actifs - la cybersécurité est une priorité depuis des années. Et cela se traduit de différentes manières. Notre équipe a la chance de pouvoir compter en interne sur des collègues conscients des conséquences des cyber-attaques et qui adoptent volontiers de nouvelles mesures de sécurité plus strictes. Cette préoccupation pour la cybersécurité se concrétise dans les procédures de notre compagnie.

La sécurité de l'information en tant que politique fait partie intégrante de son modèle de gestion du risque. L’équipe cybersécurité est intégrée aux équipes projets business. Nous collaborons étroitement avec nos collègues chargés de l'analyse des risques et de la définition des mesures de sécurité. Ce dialogue permanent nous permet d’influencer réellement les projets dans leur phase de développement, de mettre en place des mesures de sécurité spécifiques et d’apporter une réelle valeur aux projets plutôt que de les entraver.

L’importance accordée à la cybersécurité est également perceptible lorsque nous déployons de nouvelles mesures de sécurité. Alors que de nombreux professionnels de la cybersécurité déplorent le manque d'implication et d'adoption des mesures nécessaires, nous avons rarement besoin de convaincre nos collègues d'adopter de nouvelles mesures. Grâce à cela, nous avons pu mettre en œuvre de nombreuses tactiques anti-phishing.

Les mesures prises par AG

La sensibilisation est notre priorité numéro un. Le phishing exploite ceux qui ne sont pas conscients du phénomène et de ses signaux, ou qui ne saisissent pas l’importance du risque encouru. Étant donné que 8 % des Belges ne connaissent pas le phishing, nous informons d'abord nos utilisateurs de son existence et de ses nombreuses formes. Nous avons d’ailleurs lancé récemment une campagne avertissant nos utilisateurs des dangers et des signaux d'hameçonnage.

En outre, nous avons mis en place des tests fréquents et aléatoires pour nos collègues. Nous envoyons régulièrement des emails évaluant la capacité de nos collègues à reconnaître et à traiter les tentatives de phishing. Le fait que nos collègues aient demandé des tests fréquents témoigne de nos efforts de sensibilisation.

En complément, nous avons déployé une série de mesures techniques. Nous avons mis en place une technologie d'authentification de type single sign-on pour répondre à l’augmentation cybermenaces liées à l'amplification du télétravail. Nos collègues utilisent jusqu'à 15 applications ou plus par jour. Au départ, ils devaient créer des mots de passe complexes et uniques pour chaque application, mais vous et moi savons que peu de gens le font. Il suffirait à un pirate d'ouvrir une brèche dans l'une de ces applications pour avoir accès à toutes.

Au lieu de cela, nous avons mis en place un mécanisme d'authentification unique, qui permet aux utilisateurs d'accéder facilement à leurs applications. Comme nous déployons progressivement des applications basées sur le cloud dans notre organisation, nous développerons le SSO pour les environnements cloud.

En outre, nous avons introduit le système 2FA. La combinaison de mots de passe de nos collègues a été associée à un code PIN comme second facteur sur les ordinateurs portables, et à une application authenticator sur les appareils mobiles. Ces mesures ont renforcé notre sécurité. Mais ce dispositif n'empêche pas totalement l'hameçonnage de mots de passe. C’est pourquoi, au lieu de protéger les mots de passe de potentiels cybercriminels, nous avons choisi de les retirer de l'équation.

Nous sommes en phase de transition vers une configuration IAM sans mot de passe qui permet à nos collègues de se connecter à leurs appareils à l'aide d'un scan biométrique et d'un code PIN spécifique à l'appareil. En remplaçant un facteur de connaissance par un facteur de dépendance, nous avons considérablement réduit la surface d'attaque du phisher.

Conclusion

Malgré ces mesures et la position volontariste d'AG Insurance en matière de cybersécurité, nous menons toujours une bataille difficile dans laquelle les spécialistes de la cybersécurité ont besoin de sensibilisation, de ressources, de compétences techniques et du soutien de l'ensemble de la compagnie pour atténuer les risques liés aux nouvelles menaces. Nous développons de nouvelles mesures et technologies pour garder une longueur d'avance sur les cybercriminels qui rôdent.

Ne manquez pas de suivre ce blog pour des mises à jour régulières.